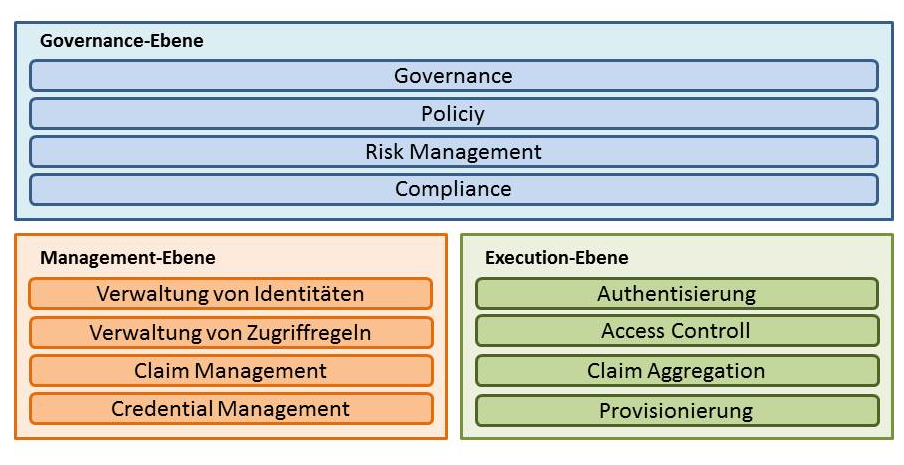

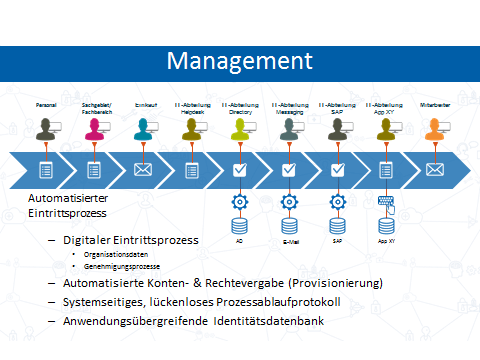

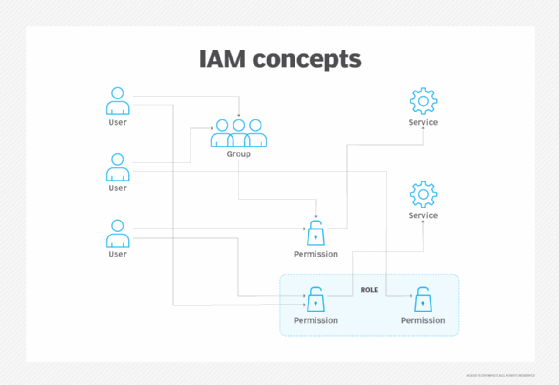

CAS Information Security & Risk Management 2018: Identity and Access Management (IAM) - Wirtschaftsinformatik reloaded

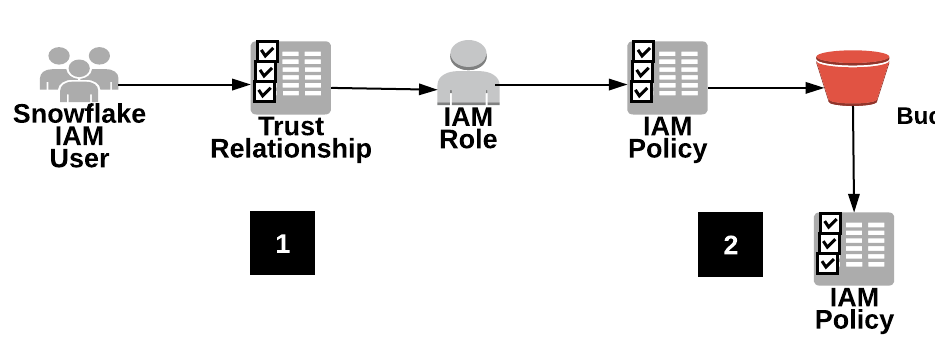

Option 2: Konfigurieren einer AWS-IAM-Rolle für Zugriff auf Amazon S3 – Veraltet | Snowflake Documentation

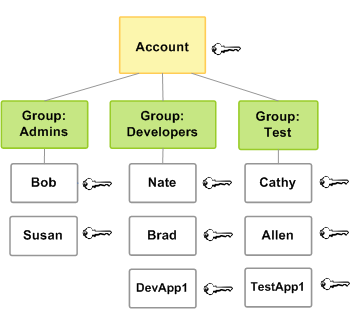

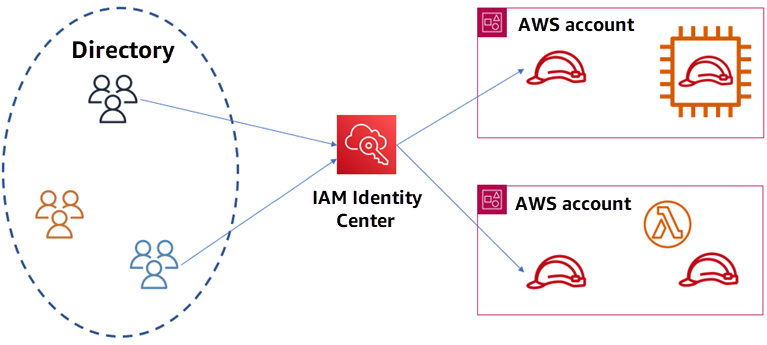

Tutorial: Delegieren des Zugriffs in allen AWS-Konten mithilfe von IAM- Rollen - AWS Identity and Access Management

CAS Information Security & Risk Management 2017: Identity and Access Management (IAM) - Wirtschaftsinformatik reloaded

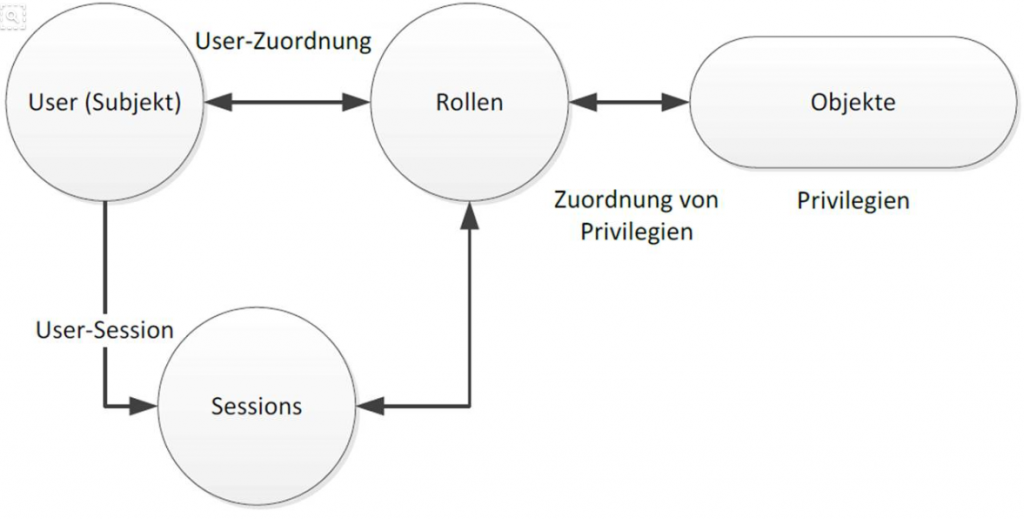

frorum | Rollenmodelle und ihre qualitative Abhängigkeit zu nachgelagerten Prozessen im Identity- & Access Management

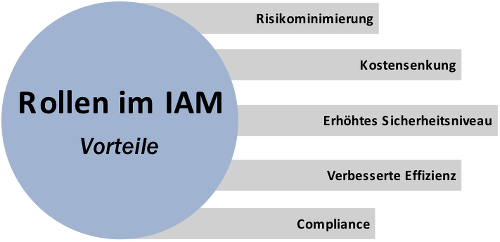

Viele User, verteilte Systeme, Extern versus Intern…Wie geht das mit Rollen und Rechten? – StoneOne AG

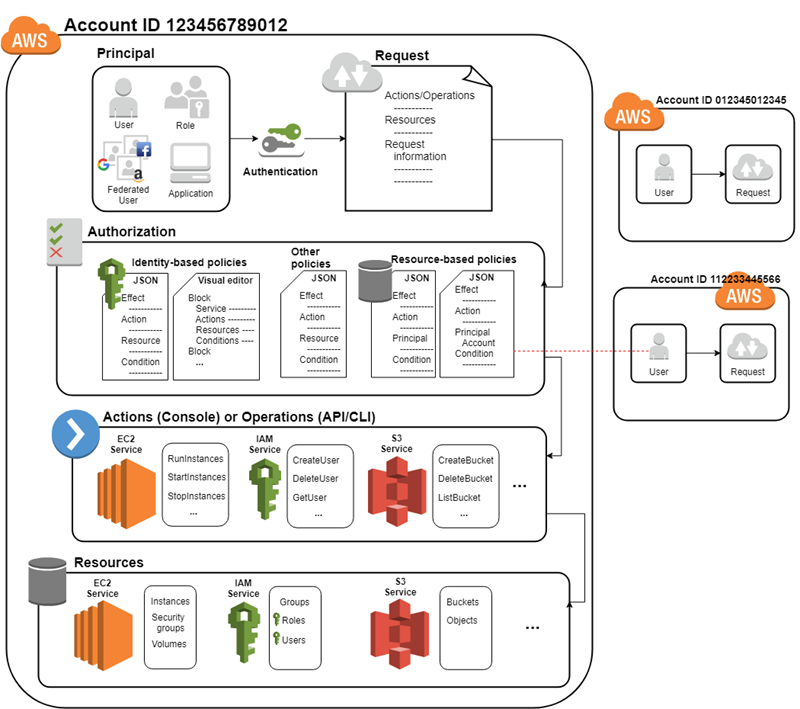

AWS Identity Access Management (IAM): Wie funktioniert es? - Weiterbildung Data Science | DataScientest.com

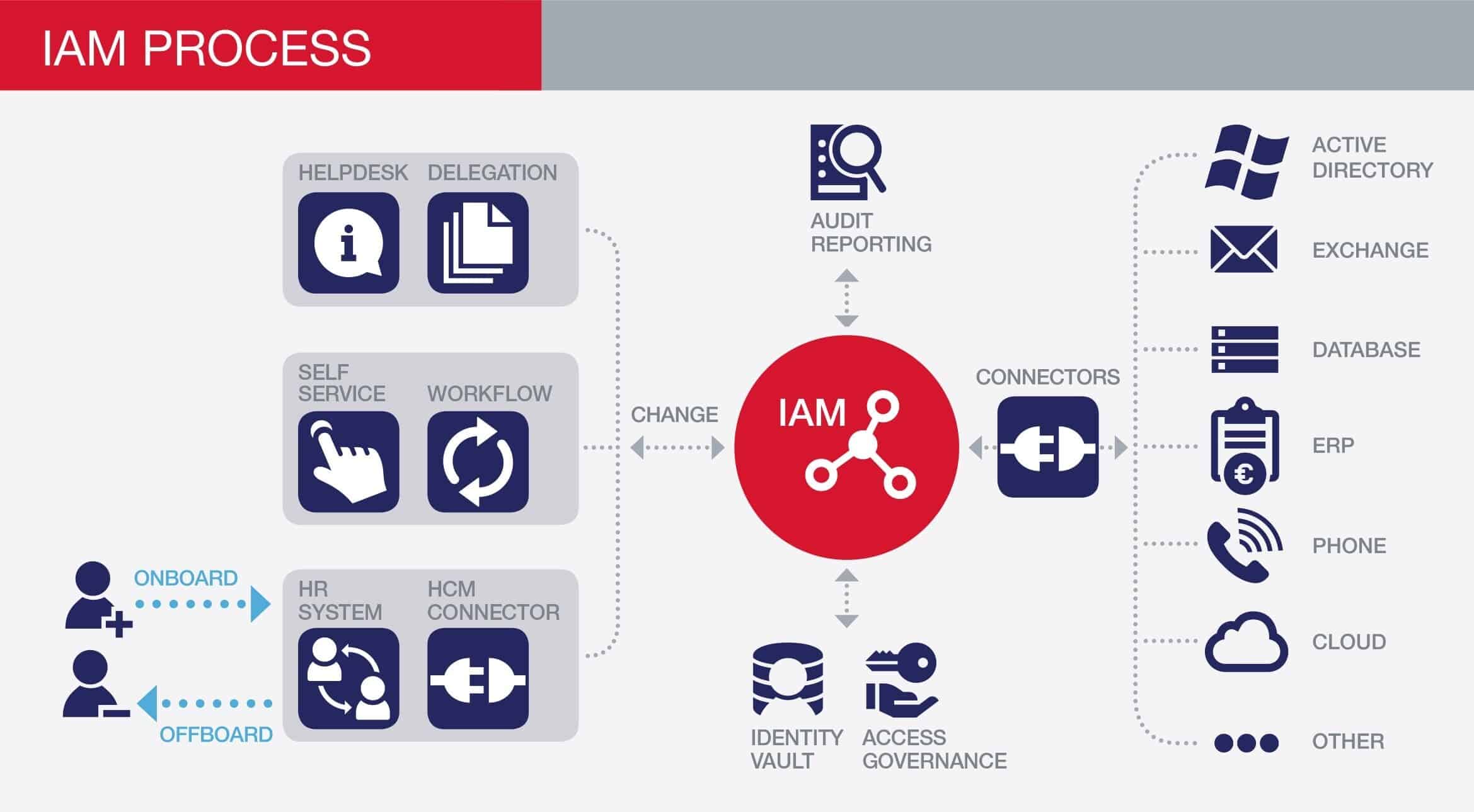

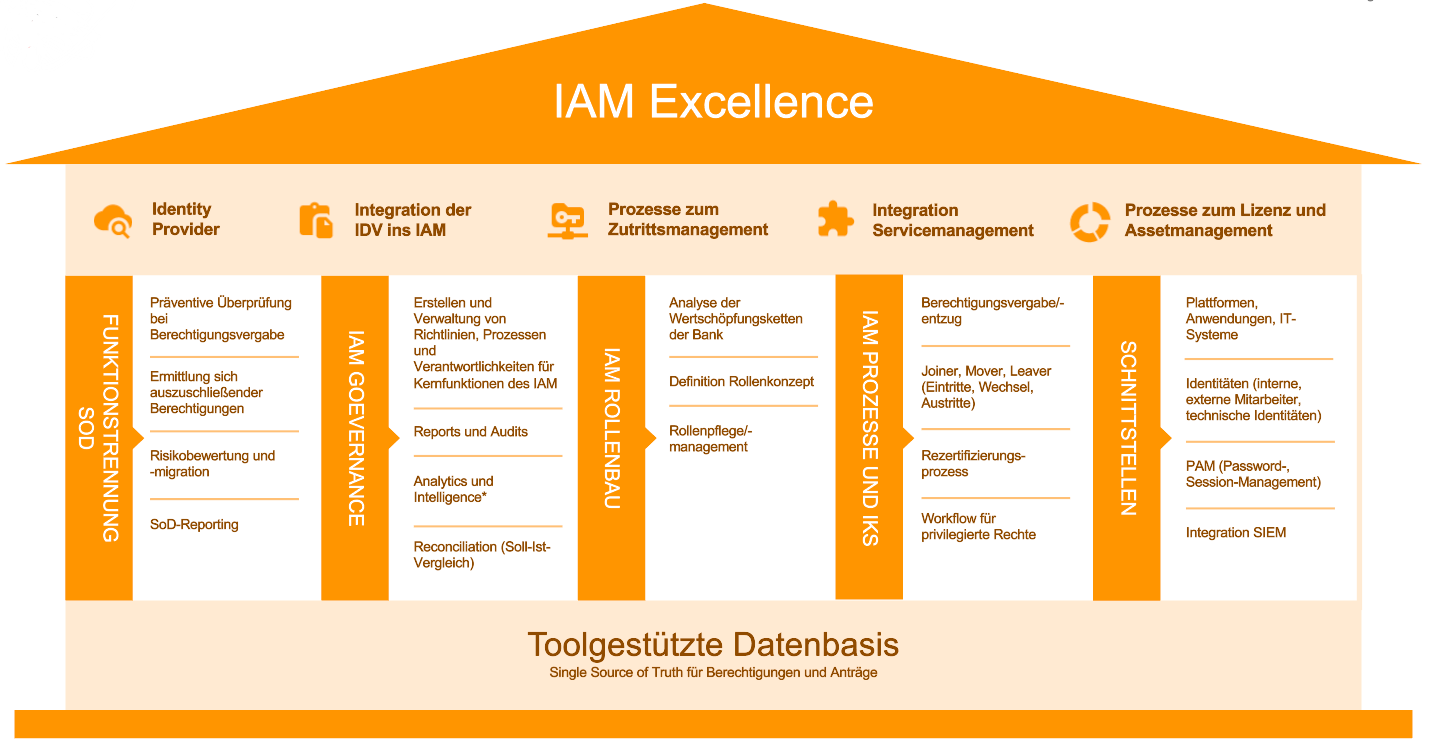

Vom Berechtigungsmanagement zum IAM: Ein Webinar über lösungsorientiertes Identity- & Access Management. DS-GVO-konforme Rollen- und Berechtigungsvergabe mit Analyse, Reporting und Schnittstellen zu (fast) allen Systemen - it-webinare.info

:quality(80)/images.vogel.de/vogelonline/bdb/382000/382082/original.jpg)